Na tropie hakerskiej elity

8 września 2012, 08:49Pracownicy Symanteka przygotowali analizę elitarnej grupy hakerów, która wyspecjalizowała się w atakowaniu mniejszych dostawców dla przemysłu obronnego. Wydaje się, że grupa ma nieograniczony dostęp do dziur zero-day - stwierdza Orla Cox z Symanteka.

Użytkownika Pliniusza Starszego ostatnie ćwierknięcia o Pompejach

27 sierpnia 2012, 16:04Pracownicy z Muzeum Natury i Nauki w Denver w nietypowy sposób upamiętnili 1933. rocznicę zniszczenia Pompejów (nastąpiło to 24 sierpnia 79 r.). Opisali wybuch Wezuwiusza na Twitterze z punktu widzenia Pliniusza Starszego, rzymskiego historyka i pisarza, który zginął w chmurze wulkanicznego pyłu, gdy jako dowódca eskadry okrętów pospieszył na pomoc ofiarom katastrofy.

Grupa krwi wpływa na ryzyko choroby niedokrwiennej serca?

17 sierpnia 2012, 12:05Ryzyko chorób serca może być powiązane z grupą krwi. Badania Harvardzkiej Szkoły Zdrowia Publicznego wykazały, że u osób z grupami krwi A, B i AB ryzyko choroby niedokrwiennej serca jest wyższe niż u posiadaczy grupy 0. U pacjentów z najrzadszą grupą AB ryzyko jest najwyższe (Arteriosclerosis, Thrombosis and Vascular Biology).

Dziura za 250 000 dolarów

27 marca 2012, 12:04Dziury typu zero-day stały się bardzo poszukiwanym towarem. Osiągnęły one takie ceny, że kwoty oferowane przez producentów oprogramowania zupełnie nie odpowiadają ich rzeczywistej wartości.

Microsoft prowadzi śledztwo

19 marca 2012, 12:34Microsoft prowadzi śledztwo mające wyjaśnić, jak prototypowy kod atakujący niebezpieczną dziurę w Windows trafił do rąk cyberprzestępców. Microsoft przed tygodniem wydał kolejny comiesięczny zestaw poprawek w ramach Patch Tueday.

Chrome pierwszą ofiarą hackerów

9 marca 2012, 06:06Zaoferowana przez Google’a nagroda za złamanie zabezpieczeń Chrome’a zachęciła hackerów do działania. Przeglądarka Google’a jako pierwsza poddała się uczestnikom konkursu Pwn2Own

Rośliny doprowadziły do zlodowaceń pod koniec ordowiku?

1 lutego 2012, 12:49Wg naukowców z Uniwersytetów w Exeter i Oksfordzie, pojawienie się 470 mln lat temu pierwszych roślin wywołało reakcję łańcuchową w postaci serii zlodowaceń.

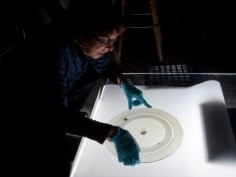

Można posłuchać nagrań sprzed 130 lat

29 grudnia 2011, 12:25W drugiej połowie XIX wieku trwała ostra rywalizacja o stworzenie urządzenia nagrywającego dźwięk. Brała w niej udział założona przez A.G. Bella, C. Bella i C.S. Taintera firma Volta Laboratory Associates. W tym czasie naukowcy używali bardzo różnych nośników - szkła, wosku, gumy, cyny - starając się znaleźć taki, który będzie najlepiej przechowywał dźwięk.

IBM, HP i Microsoft na celowniku Zero-Day Initiative

20 grudnia 2011, 13:03Jak informują przedstawiciele należącej do HP Zero-Day Initiative (ZDI), IBM, HP i i Microsoft są tymi producentami oprogramowania, którzy mają najgorsze wyniki w łataniu dziur typu zero-day.

Tymczasowa poprawka Microsoftu

4 listopada 2011, 13:09Microsoft udostępnił tymczasową łatkę dla dziury zero-day w jądrze Windows, która jest wykorzystywana przez robaka Duqu. Błąd znajduje się w silniku odpowiedzialnym za parsowanie fontów TrueType.